무선 스파이칩 기반 무선 백도어

무선 스파이칩 기반 무선 백도어는 서버·네트워크 장비에 숨겨진 RF 모듈을 통해 내부망과 외부 공격자를 은밀히 연결하는 하드웨어 공급망 공격의 한 유형이다. 이를 방어하기 위해 국내 금융권 등에서는 RF 전대역 스캔·위치추적 기능을 갖춘 Alpha-H와 같은 24×365 무선 백도어 탐지 시스템을 도입하는 추세다.

1. 무선 스파이칩·무선 백도어 개념

(1) 무선 스파이칩:

서버 메인보드, BMC 주변, USB/PCIe 주변기기 등에 위장 삽입된 초소형 칩으로, RF 통신(예: 수십 kHz~수 GHz)을 사용해 외부와 통신하며 설정 변경, 패킷 탈취, 명령 전달 등을 수행한다.

(2) 무선 백도어:

이 스파이칩이 형성하는 비인가 RF 경로를 통해 망분리·방화벽을 우회하여 내부망에 원격 쉘·제어 채널을 여는 공격 채널을 의미하며, 유선망·무선랜 보안 정책 밖에서 작동한다.

무선백도어 해킹 : 통신 모듈과 초소형 CPU 칩으로 구성된 무선 스파이칩을 활용한 신종 해킹

- 공급망 해킹 또는 하드웨어 백도어 해킹으로도 불리우며,

- 반입된 무선 스파이칩의 무선주파수 통신을 통해 데이터 탈취 또는 시스템 셧다운

- 망분리 보안 무력화, WIPS(무선 침입방지 시스템)·방화벽 등 기존 보안체계 우회

무선 스파이침 백도어 유형

무선 스파이칩은 서버 메인보드·BMC·주변기기에 삽입되어 RF로 외부 C2(Command & Control) 채널을 형성하여 정보를 유출합니다. 삽입위치와 작동 방식에 따른 유형을 다음과 같이 정리 합니다.

| 유형 | 백도어 위치 | RF특성 | 공격 기능 |

| 메인보드/BMC 삽입형 | 서버 마더보드 저항·필터 대체, BMC 라인 | 협대역(300~400MHz 선호), 간헐 송수신 | 펌웨어 변조, 로그 유출, 원격 쉘 |

| 주변기기 위장형 | USB 허브, KVM, IP카메라, 전원장치 | 전대역(25kHz~3GHz), 저출력·장거리 | 데이터 탈취, 패킷 가로채기, 재부팅 명령 |

| 단방향 트리거형 | IoT 센서·키보드 내장 | 브로드캐스트(수신만), 임의 주파수 | 페이로드 활성화, 설정 변경 트리거 |

| 양방향 세션형 | 네트워크 장비 주변 | 세션 기반 송수신, 벽 투과 | 완전 C2 채널, APT 잠복·확산 |

⚠️ 왜 WIPS만으로는 부족한가?

- 무선 백도어 해킹은 서버 내부에 은닉된 무선 스파이칩이 외부와 직접 통신하는 방식으로, 망분리 시스템도 우회할 수 있습니다.

- 무선 스파이칩 기반 무선 백도어는 기존 WIPS(무선 침입 방지 시스템)가 커버하지 못하는 RF 전대역(25kHz~3GHz)을 사용하는 은닉 채널을 통해 망분리를 우회합니다.

- WIPS는 근거리 한정: 실내 근접 Wi-Fi 침입만 방어하지만, 무선 백도어는 10km 외부 원격 조종 가능하며 망분리 우회가 가능합니다.

- WIPS는 Wi-Fi 프로토콜 기반의 트래픽만 분석하므로, RF 신호 기반의 스파이칩 통신은 감지하지 못합니다.

- WIPS는 Wi-Fi(2.4/5GHz) 중심으로 설계되어 무선 백도어 차단에 근본적 한계를 보이며, RF 기반 탐지 시스템(예: Alpha-H)이 이를 보완할 수 있습니다.

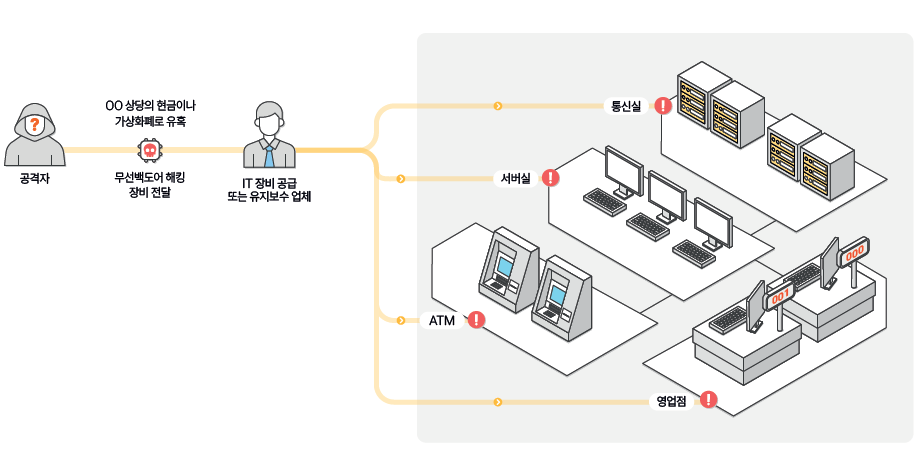

무선백도어 해킹에 노출된 주요 장소들

- 고객 및 경영 관련 주요 데이터가 저장된 데이터센터

- 장비 도입, 테스트, 유지관리 등으로 외주 인력이 자주 출입하는 본사 및 지역 IT 관리 구역 (서버실·통신실 등)

- 유지보수나 장비 교체를 위해 외부 인력이 방문하는 영업점, 해외법인·지점 및 365코너(ATM 설치 구역)

지슨의 무선 백도어 방지 시스템(Alpha-H)과 WIPS(Wireless Intrusion Prevention System)의 주요 차이점입니다:

지슨의 무선 백도어 탐지 시스템은 WIPS로는 탐지할 수 없는 ‘RF 기반 무선 스파이칩’ 위협을 실시간으로 감지하는 특화된 차세대 무선백도어 탐지 솔루션입니다.

🛡️ 무선 스파이칩 백도어 탐지와 WIPS 차이점 비교 (지슨 Alpha-H vs WIPS)

| 항목 | 무선 백도어 탐지(지슨 Alpha-H ) | 무선 침입 방지 시스템(WIPS ) |

| 탐지 대상 | 무선 스파이칩, RF 기반 백도어 | Wi-Fi 기반 무선 침입 (불법 AP, Rogue Device 등) |

| 탐지 방식 | RF 주파수 스캔 (25kHz~3GHz) | Wi-Fi 프로토콜 기반 패킷 분석 |

| 탐지 범위 | Wi-Fi 외에도 블루투스, LTE, LoRa 등 다양한 무선 통신 포함 | Wi-Fi (2.4GHz, 5GHz) 중심 |

| 탐지 위치 추정 | 가능 (이상 RF 신호 위치 추정) | 일부 고급 제품만 가능 |

| 실시간성 | 1초 단위 스캔, 24시간 365일 상시 감시 | 실시간 감시 가능하나 RF 기반은 탐지 불가 |

| 적용 환경 | 망분리된 서버실, 군사시설, 금융기관 등 | 일반 기업, 공공기관의 무선 네트워크 환경 |

| 탐지 불가능 위협 | 없음 (RF 기반 위협까지 탐지) | 무선 스파이칩, RF 백도어는 탐지 불가 |

✅ 무선 RF차단의 강점 (지슨 Alpha-H)

- 전역대역 이상 신호 검출:

- RF 계측 특허 기술 기반으로, Wi-Fi 외의 모든 무선 주파수 이상 신호를 탐지

(스캔 범위: 25kHz~3GHz 전 대역을 1초 주기 고속 스캔(RF 수신기+스펙트럼 분석기)

- 비표준 변조(OOK, CW), 예상 밖 주파수 사용, 짧은 버스트 신호 등 스파이칩 패턴 매칭 - 위치 추적 기능으로 위협 장비의 물리적 위치 파악 가능

- 위치 계산: 다수 탐지 단말(150㎡ 커버)의 신호 세기·도착 시간 차이(ToA/TDoA)로 삼각측량

- - 망분리 환경에서도 작동하여 기존 보안 체계의 사각지대 보완

- WIPS와 달리 '전파 자체' 모니터링으로 네트워크 독립구성

- 24/365 운영: 상시 전원·자동화로 잠복 백도어(원격 ON/OFF)도 포착

무선 스파이칩 관련 보안 위협 급증에 따른 강화된 법적·정책적 보안 조치

ㅁ 금융데이터센터 무선망 보호 가이드 주요 내용

- 무선망에서는 강력한 암호화(AES 등) 및 사용자 인증을 반드시 적용해야 하며, TKIP 대신 AES 암호화를 권장합니다.

- 무선 AP(접속점)의 MAC 주소 변조 공격에 대비해 서비스 지역과 AP를 지정하고 사용 지역 외에는 접속을 차단해야 합니다.

- 무선 AP의 DHCP 서비스는 비활성화하고 고정 IP를 할당하는 방식으로 네트워크 관리 및 보안 강화가 필요합니다.

- 무선망의 전파 범위를 제한하여 특정 공간에서만 사용 가능하도록 하며, 무선망과 유선망(내부망) 분리를 철저히 해야 합니다.

- 무선망 운영 시 보안 정책과 사용자 교육을 시행하여 무선 보안 위협과 내부 정보 유출을 방지합니다.

법적 근거 및 기준

「정보통신망 이용촉진 및 정보보호 등에 관한 법률」 2024. 1. 23. 개정

제48조(정보통신망 침해행위 등의 금지) ➃ 누구든지 정당한 사유 없이 정보통신망의 정상적인 보호ㆍ인증 절차를 우회하여 정보통신망에 접근할 수 있도록

하는 프로그램이나 기술적 장치(하드웨어 백도어) 등을 정보통신망 또는 이와 관련된 정보시스템에 설치하거나 이를 전달ㆍ유포하여서는 아니 된다. <신설 2024. 1. 23.>

「전자금융감독규정」 2025. 2. 5.

제15조(해킹 등 방지대책) ➀금융회사 또는 전자금융 업자는 정보처리시스템 및 정보통신망을 해킹 등 전자적 침해 행위로부터 방지하기 위하여

다음 각 호의 대책을 수립, 운용하여야 한다. 해킹 등 전자적 침해행위로 인한 사고를 방지하기 위한 정보보호시스템 설치 및 운영

「‘금융분야 망분리 개선 로드맵’에 따른 보완 대책」 2024. 8. 13. 발표

물리적 망분리 규제 완화에 따른 보완책으로 ‘단말기 보완’ 및 ‘외부 통신 통제’를 대폭 강화해야 함

[입법 동향] 디지털 금융안전법(가칭) 제정 추진 2026. 예정

중대한 해킹 사고 발생 시 징벌적 과징금 부과 및 경영진 책임 명문화, 외부 업체 납품 장비(공급망)에 숨겨진 백도어 등 취약점 점검 의무화(제3자 리스크 관리 강화) 등

'Tech-Trends' 카테고리의 다른 글

| Anthropic의 컨텍스트 윈도우 확대 전략이 장기기억을 갖춘 에이전트와 지식 노동 중심으로 진화 (0) | 2026.04.03 |

|---|---|

| 노트북에서 사용할 만한 open LLM 추천 (0) | 2026.03.17 |

| 27인치와 32인치 디자이너용 애플/Mac 호환 모니터 추천 (1) | 2026.01.23 |

| 매월 높은 이자를 지급하는 안정적인 - 핀크온투업 서비스 이용 후기 - 핀크Pick - (10) | 2025.11.24 |

| 블록체인과 금융의 미래 - 아토믹 결제와 프로그래머블 결제 토큰의 개념 (0) | 2025.11.22 |

| 한국의 블록체인 메인넷 업체들 (0) | 2025.11.13 |

| 분산 기술의 발전과 AI 아키텍처의 전략적 성장 (1) | 2025.11.10 |